Rosną wolno jak nikt na Ziemi?

22 grudnia 2008, 03:06Niezwykłe włókniste kolonie mikroorganizmów odnaleźli we Włoszech badacze z Penn State University. Wchodzące w skład kolonii komórki mogą być jednymi z najwolniej wzrastających form życia na Ziemi.

Tydzień pracy - miliony infekcji

19 października 2009, 11:29Microsoft opublikował wyniki dotyczące pierwszego tygodnia pracy oprogramowania Microsoft Security Essentials. Program spełnia swoją funkcję, a liczba infekcji nie napawa optymizmem.

Zobaczyć nasz Układ Słoneczny z daleka

28 września 2010, 15:13Astronomowie prześcigają się w szukaniu nowych sposobów na poszukiwanie planet krążących wokół innych systemów planetarnych. A jak postrzegaliby nasz Układ Słoneczny obserwatorzy z odległych gwiazd? Wbrew pozorom nie jest to pusta ciekawość.

Będą 22 zarzuty dla Manninga

6 lutego 2012, 13:14Generał Michael Linnington dowódca Waszyngtońskiego Okręgu Wojskowego poinfromował, że prokuratura podtrzymuje wszystkie 22 zarzuty przeciwko Bradleyowi Manningowi i wszystkie one zostaną przedstawione przed sądem.

Europejski kłopot Pinteresta

3 stycznia 2014, 13:03Serwis społecznościowy Pinterest nie może posługiwać się swoją własną nazwą na terenie Unii Europejskiej. Unijne Biuro ds. Harmonizacji Rynku Wewnętrznego orzekło, że nazwa "Pinterest" należy do londyńskiego agregatora informacji Premium Interest.

Ukradli setki milionów dolarów

24 listopada 2015, 10:48W ciągu ostatnich trzech lat rosyjskojęzyczni cyberprzestepcy okradli obywateli i firmy z USA oraz państw Europy Zachodniej na kwotę 790 milionów dolarów. Władze w USA i Europie Zachodniej aresztowały od 2012 roku 160 posługujących się językiem rosyjskim cyberprzestępców.

Start studenckiego satelity PW-Sat2 przełożony na 2018 r.

4 grudnia 2017, 13:08Start satelity PW-Sat2, skonstruowanego przez studentów Politechniki Warszawskiej, pierwotnie planowany na koniec 2017 r, odbędzie się najwcześniej w połowie 2018 r. Na opóźnienie startu wpłynęły plany firmy SpaceX, której rakieta ma wynieść polskiego satelitę na orbitę.

Ludzie kopiują zachowania sztucznej inteligencji. Nawet te całkowicie irracjonalne i pozbawione sensu

22 czerwca 2020, 12:03Poznański naukowiec zastanawiał się, czy opinia lub decyzja sztucznej inteligencji, która w coraz większym stopniu staje się częścią naszego codziennego życia, może być dla ludzi źródłem informacji, jak postępować (czy w takim przypadku również zadziała mechanizm nazywany społecznym dowodem słuszności). Prof. Uniwersytetu im. Adama Mickiewicza dr hab. Michał Klichowski wykazał, że jak najbardziej tak i że ludzie potrafią skopiować nawet całkowicie irracjonalne i pozbawione sensu zachowanie sztucznej inteligencji.

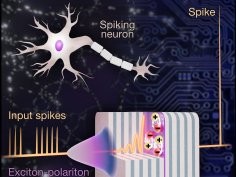

Polacy stworzyli sztuczny neuron polarytonowy. To krok ku budowie układu naśladującego mózg

17 listopada 2022, 18:18Współpraca naukowców z Wydziału Fizyki Uniwersytetu Warszawskiego i PAN zaowocowała powstaniem pulsującego neuronu stworzonego z fotonów. To podstawowy element fotonicznego procesora sieci neuronowych. Tego typu chipy, zwane układami neuromorficznymi, mają być w przyszłości podstawą systemów sztucznej inteligencji.

Co 34 godziny z Ziemi startuje rakieta kosmiczna

19 lutego 2025, 09:28Space Foundation, niedochodowa organizacja, której celem jest propagowanie przemysłu kosmicznego, opublikowała raport, z którego dowiadujemy się, że w ubiegłym liczba startów w przestrzeń kosmiczną zwiększyła się aż o 16%, a masa ładunków, które trafiły lub miały trafić na orbitę, wzrosła o 40%. To już czwarty rok z rzędu, gdy liczba startów rośnie.